Wer sind wir im (Behörden-)Netz?

Folge 4 der Serie Verwaltung digital: Verimi, SAFE und andere elektronische Identitäten

Wer sind wir im (Behörden-)Netz?

Folge 4 der Serie Verwaltung digital: Verimi, SAFE und andere elektronische Identitäten

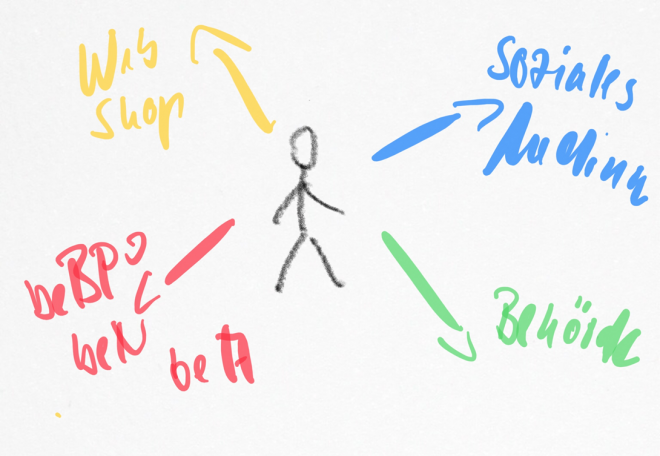

Personen haben viele “Accounts” in Webshops und Sozialen Medien und damit auch viele Identitäten. Gibt es da eigentlich noch „eine“ Identität?

Eine Person – viele Identitäten?

A und B sind identisch, wenn es keinen Unterschied zwischen beiden gibt. Dieses Gottfried Wilhelm Leibniz zugeschriebene Identitätsprinzip ist einleuchtend und – zumindest in seiner absoluten Form – ohne Schwierigkeiten nachvollziehbar. Dies gilt erst recht für die Identität von einzelnen Menschen, von siamesischen Zwillingen mal abgesehen.

Der jeweilige Staat hat für die Identifizierbarkeit seiner Bürger zu sorgen. Dies wird durch entsprechende Ausweispapiere bewerkstelligt. Diese enthalten regelmäßig ein Lichtbild oder zusätzlich andere unveränderliche Merkmale. Durch Vergleich des Lichtbilds mit dem Gesicht des Ausweisinhabers kann die Identität überprüft werden, wenn der Ausweis nicht gefälscht wurde. Waren bspw. früher Unterhaltungen oder das Einkaufen fast immer an entsprechende Anwesenheiten gekoppelt, so verschiebt die Digitalisierung dies immer mehr in Richtung der Sozialen Medien und Webshops. Konnten früher Briefschreiber und Anrufer an Schrift und Stimme trotzdem sicher erkannt werden, ist dies heute bei virtueller textlicher Kommunikation nicht mehr möglich. Im Gegenteil: die Personen haben plötzlich viele “Accounts” in Webshops und Sozialen Medien und damit auch viele Identitäten.

© Dr. Arnd-Christian Kulow

Von diesen “weichen” Identitäten soll hier allerdings nicht schwerpunktmäßig die Rede sein. Vielmehr soll es primär um “harte” Identitäten gehen, also solche, die eine jeweilige natürliche oder juristische Person von staatlicher Seite als Rechtssubjekte identifizieren. Gleichwohl lässt es das Personalausweisgesetz zu, dass sogenannte Identifizierungsdiensteanbieter für Dritte eine einzelfallbezogene Identifizierungsdienstleistung mittels des elektronischen Identitätsnachweises anbieten (§ 2 Abs. 3a PAuswG). So bündelt etwa das private Firmenkonsortium “Verimi” “weiche” Identitäten um sich als “Identitätsplattform” zu etablieren. Es nutzt dazu, bei der Registrierung der Kunden, einmalig den elektronischen Personalausweis (eID). Das System wurde offenbar vom Bundesamt für Sicherheit in der Informationstechnik (BSI) nach eIDAS-VO mit der mittleren Sicherheitsstufe “substanziell” zertifiziert. Es soll – und das ist schon interessant – damit auch zur Verwendung in der öffentlichen Verwaltung zugelassen sein. Das Land Thüringen lässt demgemäß, vor dem Hintergrund des Onlinezugangsgesetzes, auch einen Verimi-Account zur Entgegennahme von Verwaltungsleistungen der Stufe “substanziell” über das thüringische Serviceportal zu!

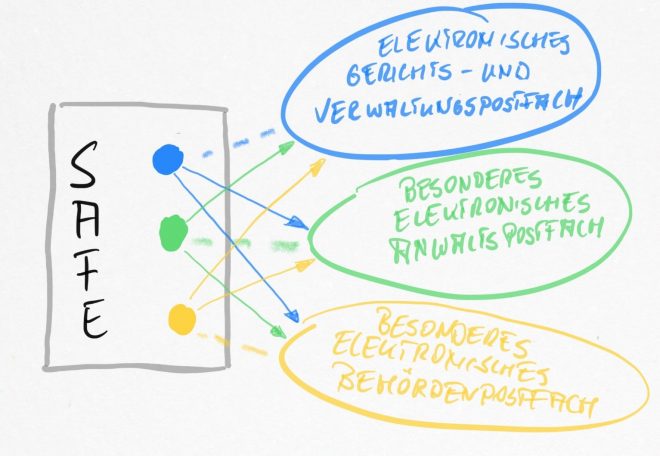

Gleichzeitig besteht daneben für Bürger, Behörden, Gerichte, Notare und Anwälte eine staatliche Identitätsmanagement Plattform, nämlich das sogenannte SAFE (Secure Access to Federated e-Justice/e-Government). Wie verhält es sich eigentlich mit diesem System?

Mit der eIDAS-Verordnung (Verordnung (EU) Nr. 910/2014, vom 23. Juli 2014, über elektronische Identifizierung und Vertrauensdienste für elektronische Transaktionen im Binnenmarkt und zur Aufhebung der Richtlinie 1999/93/EG) wurden die rechtlichen Voraussetzungen der wechselseitigen Anerkennung elektronischer Identifikationssystem durch die EU-Mitgliedstaaten geschaffen. Wie verhalten sich Personalausweis, aber auch SAFE zu den europäischen, seit 1.7.2016 gültigen Regeln?

Ganz traditionell: der gute alte Personalausweis

Die rechtssichere Identifizierung der Bürger ist eine Kernaufgabe des (National-)Staats. Für Deutschland regelt daher § 1 des Personalausweisgesetzes (PAuswG), das jeder Deutscher ab dem vollendeten 16. Lebensjahr verpflichtet ist, einen gültigen Personalausweis zu besitzen. Dieser muss einer berechtigten Behörde zur Feststellung der Identität auch vorgelegt werden. Diese (analoge) Identitätsfeststellung selbst besteht dabei im Vergleich von Lichtbild und Gesicht des Betreffenden. Das Personalausweisgesetz regelt aber auch – in seinem § 18 – einen elektronischen Identitätsnachweis. So können Personalausweisinhaber diesen auch zum elektronischen Nachweis ihrer Identität einsetzen (eID). Dabei erfolgt der elektronische Identitätsnachweis „durch Übermittlung von Daten aus dem elektronischen Speicher- und Verarbeitungsmedium des Personalausweises” (§ 18 Abs. 2 Satz 1 PAuswG). Im Übrigen kann der Personalausweis auch als qualifizierte elektronische Signaturerstellungseinheit im Sinne des Artikels 3 Nummer 23 der Verordnung (EU) Nr. 910/2014 (eIDAS-Verordnung) ausgestaltet werden. Der Personalausweisinhaber kann auf diese Weise qualifizierte elektronische Signaturen herstellen. Damit kann die gesetzlich vorgeschriebene schriftliche Form durch die elektronische Form ersetzt werden (§ 126a BGB). Bei Lichte betrachtet kann gleichwohl noch nicht von einer elektronischen Identität sprechen. Ausgangsdokument ist immer noch der analoge Personalausweis. Der elektronische Teil ist ein Annex zum analogen. So spricht das PAuswG auch konsequent in § 18 vom “elektronischen Identitätsnachweis”.

© Dr. Arnd-Christian Kulow

Sichere Identitäten in Verbundsystemen: die SAFE-ID

Etwas anders stellt sich die Lage im elektronischen Rechtsverkehr dar. Schon im Jahr 2006 sah die Bund-Länder-Kommission (80. Sitzung der Bund-Länder-Kommission für Datenverarbeitung und Rationalisierung in der Justiz am 8. und 9. November 2006 in Wiesbaden) die Notwendigkeit einer einheitlichen Kommunikationsinfrastruktur für den elektronischen Rechtsverkehr. Entsprechend beschloss die Justizministerkonferenz im selben Monat die Aufnahme in den Aktionplan Deutschland online. Spätestens ein Jahr später hatte das Kind auch einen Namen: SAFE (Secure Access to Federated EJustice / E-Government, sicherer Zugang zum E-Justiz/E-Government-Verbund/Föderation).

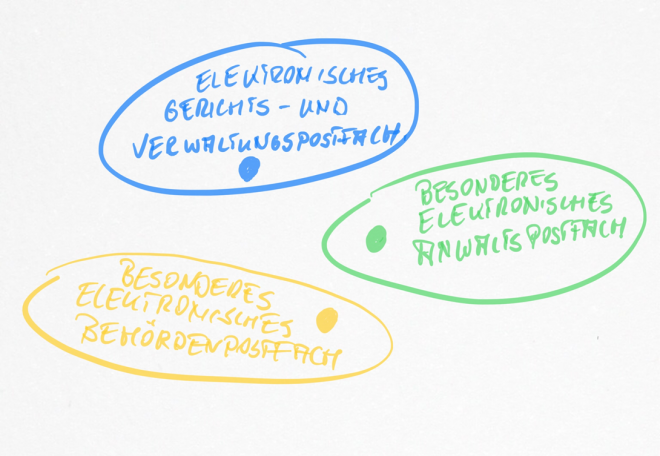

Mit SAFE steht also eine, Justiz und Verwaltung und ggf. weitere Domänen übergreifende, Identitätsmanagement-Plattform zur Verfügung. 2011 wurde das EGVP an die SAFE-Plattform angebunden. Alle Anwendungen von Justiz und Verwaltung, aber auch beispielsweise die der Bundesrechtsanwaltskammer (beA) und der Bundesnotarkammer (beN) (beide seit 1.1.2016) nutzen jetzt diese Plattform. Dabei liefert SAFE allerdings “nur” den rein technischen Identitätsnachweis. Die Autorisierung der Teilnehmer wird nach den jeweiligen Regeln der Anwendung vorgenommen. So können sich Anwälte und Notare bspw. nicht selbst eine SAFE-ID aussuchen, sondern diese wird ihnen von der Bundesrechtsanwaltskammer bzw. der Bundesnotarkammer nach jeweils eigenen Regularien zugeteilt.

Dies hat viele Vorteile. Ein und dieselbe Person muss sich nur einmal in einer Domäne, die im SAFE-Verbund ist, registrieren. Alle anderen Domänen können dann auf diese Identität zugreifen. Das SAFE-Konzept realisiert daher das Prinzip einer Identität und nicht das der multiplen “Anwendungsidentitäten”, wie wir es etwa von den sozialen Medien oder den Webshops her kennen.

Das SAFE-System ist grundsätzlich offen und kann um beliebige Domänen erweitert werden. Die Integration der beA- und beN-Anwendungen hat gezeigt, dass dies auch in der Praxis sehr gut funktioniert.

© Dr. Arnd-Christian Kulow

Das SAFE-System ist bestrebt die Authentisierung für die jeweiligen Anwendungen vorzunehmen. Je mehr Anwendungen dieses Angebot des SAFE-Systems wahrnehmen, desto geringer fallen die Kosten für separate Authentisierungen bei den jeweiligen Anwendungen aus.

SAFE vergibt an Personen sogenannte “Rollen”. Neben Administratorenrollen gibt es Identitäten-Rollen. Diese können an natürliche Personen und Organisationen vergeben werden. Jede Person kann mehrere Rollen mitunterschiedlichen Rollentypen und jeweiligen Rollenwerten haben. Dabei entscheidet ausschließlich die fachliche Anwendungsseite über die Berechtigungen die eine Rolle hat. Eine solche Rolle besteht ihrerseits aus einem bestimmten Rollentyp und einem Rollenwert.

Der Rollentyp bezieht sich auf den Anwendungsbereich der Identität, also z.B. “EGVP”, “Vollstreckung” oder “beN” bzw. “BRAK”. Innerhalb dieses Anwendungsbereichs gibt es bestimmte “Rollenwerte”. Von diesen Rollenwerten hängen dann die Berechtigungen innerhalb des Anwendungsbereichs ab. Also z.B. beim EGVP der Rollenwert “Bürger” oder “Gericht” bzw. beim beA bzw. “BRAK” vielleicht der Rollenwert “Rechtsanwalt” durch Anbindung des Anwaltsverzeichnisses an SAFE.

In diesem Sinn bewirkt die SAFE Plattform die Herausbildung einer elektronischen Identität, weil diese hier einheitlich über mehrere Domänen gelten kann und auch rein elektronisch betrieben wird.

Die europäische Perspektive: Vertrauen durch die eIDAS-Verordnung

Auf europäischer Ebene spielt das Thema Identitätsmanagement schon länger eine entscheidende Rolle. Die nur ungenügende Identifikationsmöglichkeit des jeweiligen Gegenübers hat den (grenzüberschreitenden) Onlinehandel von Anfang an stark beeinträchtigt. Mit der Richtlinie 1999/93/EG des Europäischen Parlaments und des Rates vom 13. Dezember 1999 über gemeinschaftliche Rahmenbedingungen für elektronische Signaturen, der sogenannten “Signaturrichtlinie” wollte man hier durch die elektronische Signatur rasche Abhilfe schaffen.

So fordert denn auch die Richtlinie in Ziffer 4 ihrer Begründungserwägungen:

“Elektronische Kommunikation und elektronischer Geschäftsverkehr erfordern „elektronische Signaturen“ und entsprechende Authentifizierungsdienste für Daten. Divergierende Regeln über die rechtliche Anerkennung elektronischer Signaturen und die Akkreditierung von Zertifizierungsdiensteanbietern in den Mitgliedstaaten können ein ernsthaftes Hindernis für die elektronische Kommunikation und den elektronischen Geschäftsverkehr darstellen. Klare gemeinschaftliche Rahmenbedingungen für elektronische Signaturen stärken demgegenüber das Vertrauen und die allgemeine Akzeptanz hinsichtlich der neuen Technologien. Die Rechtsvorschriften der Mitgliedstaaten sollten den freien Waren- und Dienstleistungsverkehr im Binnenmarkt nicht behindern.”

Wir wissen es mittlerweile besser. Die elektronische Signatur ist bis zum heutigen Tage das ungeliebte Kind des elektronischen Rechtsverkehrs. Demzufolge hat sich auch das „großen Spektrum neuer Dienste und Produkte im Zusammenhang mit oder unter Verwendung von elektronischen Signaturen” (Begründungserwägung Ziffer 9), dass die Signaturrichtlinie sich erhoffte (noch) nicht eingestellt. Kurzum: Mit der elektronischen Signatur ist es offenbar nicht getan. Vielmehr hat die rechtliche, technische und organisatorische Entwicklung des elektronischen Geschäftsverkehrs gezeigt, dass eine Identifizierbarkeit von Personen nur über eine elektronische Signatur offenbar nicht ausreichend ist. Zwar ist diese tatsächlich zur Authentifizierung von Personen wesentlich besser geeignet, als die analoge Unterschrift (vgl. Beitrag Signatur). Der entscheidende Nachteil ist jedoch, dass sich diese Authentifizierungsfunktion nur bei der Anwendung zeigt. Ein elektronischer Geschäfts- und Rechtsverkehr bedarf – ganz wie in der analogen Welt – der elektronischen Identität.

Im Jahr 2010 teilte die EU Kommission in ihrer Mitteilung “Digitale Agenda für Europa” mit, dass sie unter anderem in der Fragmentierung der digitalen Märkte und der mangelnden Interoperabilität Haupthindernisse für die Entwicklung des digitalen Binnenmarktes sehe.

Hieran knüpft die eIDAS-Verordnung (Verordnung (EU) Nr. 910/2014, vom 23. Juli 2014, über elektronische Identifizierung und Vertrauensdienste für elektronische Transaktionen im Binnenmarkt und zur Aufhebung der Richtlinie 1999/93/EG) in ihren ersten beiden Begründungserwägungen an:

„(1) Die wirtschaftliche und soziale Entwicklung setzt Vertrauen in das Online-Umfeld voraus. Mangelndes Vertrauen führt dazu, dass Verbraucher, Unternehmen und öffentliche Verwaltungen nur zögerlich elektronische Transaktionen durchführen oder neue Dienste einführen bzw. nutzen, vor allem, wenn sie die Befürchtung hegen, dass es an Rechtssicherheit mangelt.

(2) Diese Verordnung dient der Stärkung des Vertrauens in elektronische Transaktionen im Binnenmarkt, indem eine gemeinsame Grundlage für eine sichere elektronische Interaktion zwischen Bürgern, Unternehmen und öffentlichen Verwaltungen geschaffen wird, wodurch die Effektivität öffentlicher und privater Online-Dienstleistungen, des elektronischen Geschäftsverkehrs und des elektronischen Handels in der Union erhöht wird.”

Ab dem 1.7.2016 wurde die eIDAS-VO geltendes Recht in den 28 Mitgliedstaaten der EU und im Europäischen Wirtschaftsraum. Die Verordnung widmet ihr 2. Kapitel dem Thema “Elektronische Identifizierung”. Kernstück des Kapitels ist Art. 6, der die gegenseitige Anerkennung der jeweiligen elektronischen Identifikationssysteme der Mitgliedstaaten (ab 29.9.2018) festlegt.

Die Voraussetzungen sind dafür:

1) Das betreffende elektronische Identifizierungsmittel wird im Rahmen eines elektronischen Identifizierungssystems ausgestellt, das in der von der Kommission gemäß Artikel 9 veröffentlichten Liste aufgeführt ist. (Art. 6 Abs. 1 a)

2) Das Sicherheitsniveau des betreffenden elektronischen Identifizierungsmittels entspricht einem Sicherheitsniveau, das so hoch wie oder höher als das von der einschlägigen öffentlichen Stelle für den Zugang zu diesem Online-Dienst geforderte Sicherheitsniveau ist, sofern das Sicherheitsniveau dieses elektronischen Identifizierungsmittels dem Sicherheitsniveau „substanziell“ oder „hoch“ entspricht. (Art. 6 Abs. 1 b)

Art. 6 Abs. 2 formuliert hierzu folgende Ausnahme:

Ein elektronisches Identifizierungsmittel, das über ein in der von der Kommission gemäß Artikel 9 veröffentlichten Liste enthaltenes elektronisches Identifizierungssystem ausgestellt wird und dem Sicherheitsniveau „niedrig“ entspricht, kann von öffentlichen Stellen für die Zwecke der grenzüberschreitenden Authentifizierung der von diesen Stellen erbrachten Online-Dienste anerkannt werden.

Darüber hinaus muss das System interoperabel sein, also möglichst technologieneutral, auf europäischen und internationalen Normierungen aufbauend und datenschutzkonform (privacy by design) sein.

Das bedeutet also, dass die gegenseitige Anerkennung formal an der Hinterlegung bzw. Notifikation des Identifikationssystem hängt. Was muss man sich unter einem Identifikationssystem bzw. einem Identifizierungsmittel vorstellen?

Die Legaldefinition eines Identifikationssystems nach Art. 3 Nr. 4 eIDAS-VO ist sehr allgemein gehalten. Aus der Definition lässt sich ableiten, dass unter einem System im Wesentlichen der Prozess der Zuordnung eines Identifizierungsmittels zu einer natürlichen Person, einer juristischen Person – im Sinne der VO oder einer natürlichen Person, die eine juristische Person vertritt, gemeint ist.

Die eIDAS-VO geht realistischerweise davon aus, dass die elektronischen Identifizierungssysteme immer nur relativ sicher sind. Dies zeigt Art. 8 Abs. 1 der VO, der drei verschiedene Sicherheitsniveaus, nämlich “niedrig”, “substanziell” und “hoch” unterscheidet.

Sollte es zu einer sicherheitsrelevanten Einschränkung des Identifikationssystems kommen, setzt der notifizierende Mitgliedstaat die grenzüberschreitende Authentifizierung oder die entsprechenden beeinträchtigten Teile umgehend aus oder widerruft sie und unterrichtet hiervon die anderen Mitgliedstaaten und die Kommission (Art. 10).

Nach Art. 11 der VO haften die Mitgliedstaaten bzw. der das elektronische Identifizierungsmittel ausstellende Beteiligte für die Schäden, die natürlichen oder juristischen Personen vorsätzlich oder fahrlässig zugefügt werden.

Bisher haben Belgien, Dänemark, Deutschland, Estland, Italien, Kroatien, Lettland, Litauen, Luxemburg, die Niederlande, Portugal, die Slowakische Republik, Spanien, die Tschechische Republik und das Vereinigte Königreich eine oder mehrere Identifizierungssysteme nach Art. 9 eIDAS-VO angemeldet. Deutschland hat als Identifizierungssystem die „German eID based on Extended Access Control” (etwa: „Deutsche eID basierend auf sicherer Zugangskontrolle”) angemeldet. Sie umfasst die Identifikationsmittel Personalausweis und Aufenthaltstitel. Die „Extended Access Control” bedeutet, dass die auf dem RFID Chip des Personalausweises gespeicherten besonders sensitiven biometrischen Daten nur mit einer Spezialsoftware von berechtigten Behörden ausgelesen werden können.

Wie sieht es mit SAFE aus?

Könnte SAFE nach Art. 9 eIDAS-VO notifiziert werden?

Dies hängt davon ab, ob man die eIDAS-VO überhaupt auf SAFE anwenden kann. Nach Art. 2 Abs. 2 der Verordnung ist diese nicht anwendbar auf die Erbringung von Vertrauensdiensten, die ausschließlich innerhalb geschlossener Systeme aufgrund von nationalem Recht oder von Vereinbarungen zwischen einem bestimmten Kreis von Beteiligten verwendet werden. Da SAFE derzeit ein von Verwaltung und Justiz betriebenes System zum Identitätsmanagement im nationalen elektronischen Rechtsverkehr ist, ist es wohl eher nicht vom Anwendungsbereich der Verordnung erfasst. Dafür spricht auch, dass die Verantwortlichkeit für den Sicherheitsgrad der Identifizierung der Nutzer in der Domänenverantwortung liegt. Damit hat das SAFE derzeit keine homogene Sicherheitsstufe.

Mehrere elektronische Identitäten?

Nein, es kann nur eine, echte analoge Identität geben. Sie ist gewissermaßen die Goldreserve einer sich digitalisierenden Gesellschaft. Alle elektronischen Systeme hängen an der tatsächlichen biometrischen Identifizierung des entsprechenden Menschen. Das bringt auch die eIDAS-VO zumindest mittelbar zum Ausdruck. In Deutschland sorgt der Personalausweis nebst elektronischer Komponente für diese Überprüfbarkeit. Das SAFE System tritt nicht neben den Personalausweis, sondern stützt sich auf diesen, da wo das von der Domäne gefordert wird. Damit bleibt es bei einer Identität.

Private Identitätsdienstleiser für die öffentliche Verwaltung?

Die staatliche Herstellung und Prüfung dieser realen, harten Identität im hier vertretenen Sinne darf und sollte auch nicht aufgegeben werden. Sie muss exklusiv dem Staat vorbehalten bleiben, dass zeigt nicht zuletzt die eIDAS-VO, die nur die Staaten berechtigt, Identifikationssysteme zu notifizieren. Es zeigt aber auch die einfache Überlegung was im Falle von Fehlern gelten soll. Welche Identifikationsplattform soll dann Vorrang haben? Es kann nur die staatliche sein, da ja die private Plattform vom staatlichen Ausweis ausgehen muss. Private Identitätsplattformen erzeugen daher immer nur und bestenfalls von der eID abgeleitete, sekundäre, „weiche” Identitäten. Dazu müssen die Verwaltungsdienstleistungen nach den Sicherheitsstufen der eIDAS-VO ausgerichtet werden. Somit können mit der weichen Identität nicht alle Verwaltungsdienste in Anspruch genommen werden. Es fragt sich ferner, ob die Schaffung eines Identifizerungsdiensteanbieters überhaupt eIDAS-VO konform ist. Daran könnte Zweifel bestehen, weil Identifizierungsdienste nicht unter die Vertrauensdienste der eIDAS-VO fallen (Art. 3 Nr. 16). Darüber hinaus ist auch fraglich, ob eine reine Zertifizierung des Verfahrens hier ausreicht. Verimi müsste, wenn im Verhältnis Bürger-Staat tätig beliehener Unternehmer sein, wie es auch das DE-Mail Gesetz für die dort tätigen Privaten vorsieht. Zudem entstehen unnötige Verkomplizierungen und Verteuerungen der Verwaltungsverfahren, da die Verwaltungsdienstleistungen – zumindest in Thüringen – jetzt kurioserweise nach den – für ganz andere Zwecke definierten – eIDAS-Kriterien kategorisiert werden müssen.

|

Die Serie im Überblick

Folge 1: beBo, beN und beA

|